兩韓自 1953 年的韓戰以降,經歷了冷戰時代,已經分裂了超過 60 年以上。過去,兩方都使用許多傳統軍事或非軍事手段去蒐集雙方的內部資訊。南韓由於快速發展資訊科技建設,讓網際網路與行動網路的快速普及,但北韓仍被聯合國列為第三世界國家,多數的人民生活在沒有網際網路或網際網路被高度控管的世界。

然而,北韓近來頻繁使用許多資訊入侵手段來取得包含南韓政府、媒體、發電廠與銀行在內的其他國家資料,2014年美國 Sony Picture Entertainment (SPE) 被駭事件,更讓歐巴馬總統直指北韓為罪魁禍首。今日於台北舉辦的 2015 台灣駭客年會企業場,請到韓國國家網路安全局 KISA 旗下的 KrCERT/CC 應變小組來揭開金正恩婉君部隊的神秘面紗。

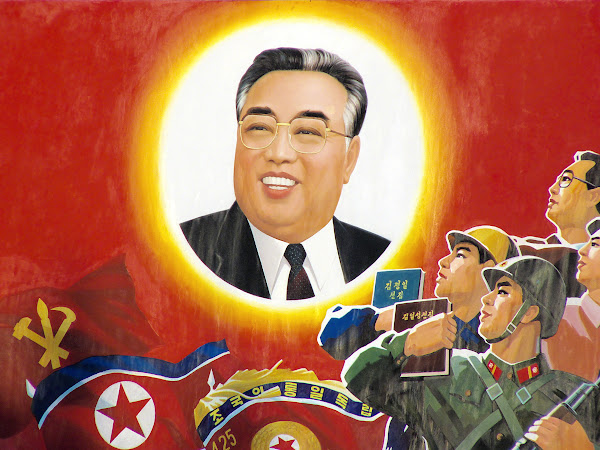

(圖說:北韓網軍的神秘面紗,Darwinek 分享於維基資源,CC By 2.0)

北韓正統的網軍部隊,主要隸屬於朝鮮勞動黨中央軍事委員會底下,旗下分別隸屬於國家安全保衛部與國防委員會總務局,至少擁有5-6個任務分組,主要分佈在平壤的勞動黨相關單位與建築設施內,每個任務分組擁有約 50 - 100 名人力不等。

目前主要被確認執行過的相關知名攻擊任務有2011年5月韓國農業協同銀行 (Nonghyup Bank) 的網路攻擊事件、2014 年11月底 Sony 影業(Sony Pictures Entertainment, SPE) 的駭客攻擊取得內部資料案,與 2014 年 12 月韓國水力原子力株式會社攻擊事件等等。

金正恩的婉君部隊所選擇的攻擊目標,一類以南韓的新聞媒體網站為主,是否攻擊某個網站,除了依靠基礎網站分析,確認網站是否很容易入侵置放特定漏洞為宿主,另一方面,北韓會仔細選擇南韓流量較大的媒體網站進行嘗試。

北韓也非常喜愛選擇南韓人民愛用的 P2P 或 Webhard 下載網站,如果有這類受到歡迎的網站提供使用者可以下載音樂、影片或成人影像、圖像等,北韓就會嘗試將他們已經修改過可滲透的 Webhard 控制端透過使用者下載的相關路徑,安裝在伺服器端或使用者電腦端,讓這些電腦可能成為攻擊對象或進一步成為一些阻斷服務攻擊 (DDoS) 的跳板。

(圖說:網軍的結構已經融入金氏於朝鮮的先軍政治,yeowatzup 以其照片進行改做分享於維基共享資源, CC by 2.0)

2014年12月,南韓的韓國水力原子力株式會社被發現包含 CEO 的筆記型電腦在內,已經有許多電腦遭到滲透。經過相關單位調查後發現,駭客至少已竊走超過 3 個核電廠的詳細藍圖與若干營運資訊。這次駭客主要使用一個南韓熱門的文書處理軟體的零日漏洞(被發佈該漏洞的時間,主要的維護單位或部門還來不及提供修補工具的漏洞),由於此一文書處理軟體非常普及於南韓的政府與公司間,因此很容易就滲透到許多不同的單位。

該次攻擊主要先是透過電子郵件夾帶經過設計已經感染的文件檔案附件,打開該附件後會到某個 FTP 去下載包裝過的執行程式,該執行程式會要求使用者權限,讓駭客有機會在宿主電腦裡開啟 TeamViewer 軟體,來進一步取得詳細資料。

北韓的婉君部隊還有能力透過控制東南亞國家為主的部分網域,來進行上述這些相關攻擊的行為。目前經過比對發現,北韓總是使用一些相同的手法來進行攻擊,例如在不同的攻擊事件裡,使用幾乎相同內容的程式碼 (除了變數名稱之外一字未改)、使用相同的程式編譯器(同路徑、同電腦 ID)、使用相同的攻擊程式模組(目前懷疑應該由某一特定北韓網軍組織所研發、維護)、或使用同樣的加密演算法。

該婉君部隊還持續透過北韓限定的防毒軟體工具 Kulakse 與 Shi-gi-Wak-Jjin (只在北韓網路內可以找到伺服器下載、安裝與更新) 在網路上持續蒐集資料。金正恩的婉君部隊也非常具有上進心,持續透過網路加入南韓相關的資訊安全研究社群,來持續學習、精進新的資訊安全技術與技巧。